KRITIS-Unternehmen wie etwa Energieversorger oder Krankenhäuser stehen vor der Herausforderung ein angemessenes Sicherheitsniveau sicherzustellen bzw. zu müssen. Denn Kritische Infrastrukturen (KRITIS) sind gemäß § 8a BSIG verpflichtet, Vorkehrungen zur Vermeidung von Störungen der Verfügbarkeit, Integrität, Authentizität und Vertraulichkeit zu treffen um die Funktionalität ihrer Anlagen und Systeme zu gewährleisten. Diese sind definiert als Einrichtungen, Anlagen oder Anlagenteile mit hoher Bedeutung für das Funktionieren des Gemeinwesens, wobei ein Ausfall zu erheblichen Versorgungsengpässen oder einer Gefährdung der öffentlichen Sicherheit führen kann (§ 2 BSIG). Hiervon sind nicht nur Energie- oder Wasserversorger, sondern auch Finanz- und Kommunikationsdienstleister betroffen. Insbesondere in den Sektoren Transport und Verkehr oder auch Ernährung sind Unternehmen mit industriellen Produktionsanlagen betroffen. Diese verfügen häufig über eine sehr heterogene Systemlandschaft in einem möglicherweise hochverfügbaren Umfeld.

Um das Sicherheitsniveau entsprechend den Forderungen des BSIG zu gewährleisten, kann es sich an der IT-Grundschutzmethodik des Bundesamt für Sicherheit in der Informationstechnik (BSI) orientieren und die Anforderungen des IT-Grundschutzkompendiums betrachten. Für Produktionsunternehmen, nicht nur im KRITIS-Umfeld, stellt sich hierbei die Frage der Betrachtungstiefe, gemäß der Ebenen in der Automatisierungspyramide. Ist es tatsächlich erforderlich von Beginn an die untersten Ebenen mit sehr komplexen Systemen im Detail zu betrachten?

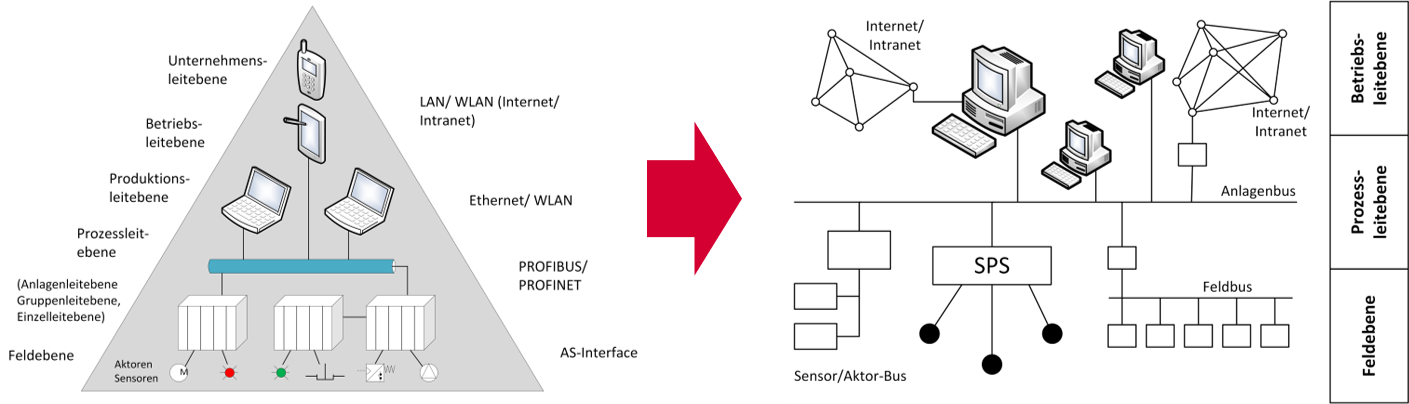

Ein erster Anhaltspunkt zur Betrachtungstiefe bietet ein Blick auf die Kommunikationsebenen im Automatisierungsumfeld. Die Gestaltung der Kommunikation ist ein wesentlicher Aspekt, um schnell auf Marktveränderungen und Kundenwünsche reagieren zu können und so den wirtschaftlichen Erfolg des Unternehmens zu sichern. Dabei ist die Einhaltung von Sicherheitszielen ein wesentlicher Faktor. Die Kommunikationsaufgaben sind, je nach Ebene, sehr vielschichtig und in den Anforderungen an Geschwindigkeit, Menge und Qualität der Datenübertragung sehr unterschiedlich. Die theoretische Gliederung der Automatisierungspyramide, je nach Ausprägung, mit Unternehmens-, Betriebs-, Prozessleitebene sowie der Steuerungs- und Feldebene, lässt sich bei Beachtung der verwendeten Kommunikationstechniken auf Betriebs-, Prozessleitebene und Feldebene reduzieren. Dadurch kann zum Einstieg eine einfachere Betrachtung stattfinden.

Auf der Betriebsleitebene bestehen in erster Linie die Anforderungen an einen hohen Datendurchsatz, bei einem geringen Zeitverhalten (Minuten bis Stunden). Allerdings ist auch die Kopplung von Fremdsystemen und -netzen mit der eigenen Infrastruktur zu berücksichtigen.

Die Prozessleit- und Feldebenen hingegen haben Anforderungen an einen geringeren Datendurchsatz bei einem deutlich gesteigerten Zeitverhalten. Die Kommunikation muss hier mit über- und untergelagerten Systemen erfolgen. Neben IP-Technik kommen Bus-Systeme zum Einsatz, eine geeignete Kopplung ist ein wesentlicher Faktor. Die Datenübertragung muss durch geeignete Fehlererkennung und -korrektur gesichert werden. Vom Echtzeitverhalten der Systeme ist ggf. die persönliche Unversehrtheit von Mitarbeitern abhängig. Auf den unteren Ebenen spielen in Bezug auf die Sicherheitsziele vermeintlich die Verfügbarkeit und Integrität die größte Rolle, allerdings sollten im Lebenszyklus einer Anlage auch die Vertraulichkeit beachtet werden, insbesondere wenn es um die Ausmusterung geht. Dabei wird deutlich, dass zur geeigneten Absicherung ein ganzheitlicher Ansatz geeignet ist. Die IT-Sicherheit sollte hierzu besser als Informationssicherheit mit einer umfangreichen Betrachtung verstanden werden, wobei diese Disziplin in allen Phasen einer automatisierten Produktion einen wichtigen Beitrag leistet.

Abbildung 1: der Automatisierungspyramide auf Kommunikationsebenen

Zur Betrachtung eines ganzheitlichen Informationssicherheits-Ansatzes ist eine vereinfachte Herangehensweise möglich. Zunächst müssen die kritischen Kommunikationsverbindungen nach außen betrachtet und geeignete Sicherheitsmaßnahmen sowohl technisch als auch organisatorisch getroffen werden. Ist das Risiko des ersten Einfalltors minimiert kann eine weitere detaillierte Betrachtung der nachgeordneten Ebenen erfolgen.

Die Absicherung von Systemen auf Prozess- und Feldebene muss angemessen erfolgen und immer im Gesamtkontext gesehen werden. Angemessenheit bedeutet dabei, dass sowohl die betrieblichen als auch wirtschaftlichen Aspekte mit einzubeziehen sind.

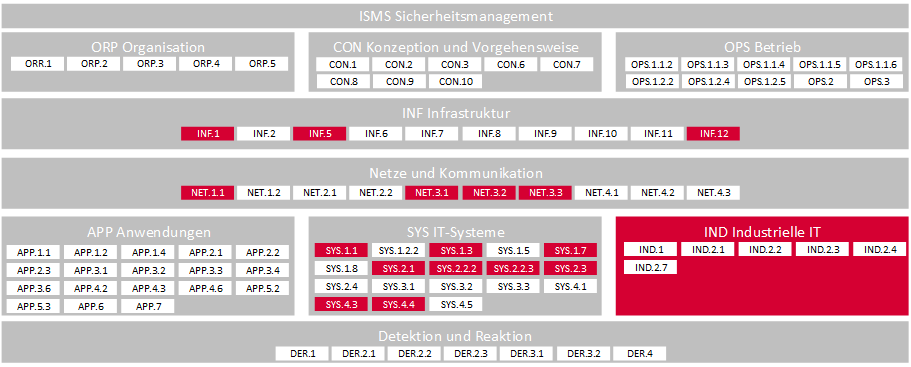

Nimmt man beispielsweise das IT-Grundschutzkompendium des BSI als Grundlage für eine Absicherung, so wird in der folgenden Abbildung schnell ersichtlich, dass vor Beginn einer gezielten Absicherung von Anlagen eine große Anzahl an Anforderungen erfüllt werden müssen, um einen geeigneten Rahmen zu schaffen. Ist dies erfolgt können die in der Abbildung rot markierten Anforderungen in Bezug auf einzelne Anlagen besser ausgewählt und im Gesamtkontext umgesetzt werden.

Abbildung 2: Relevante Bausteine des IT-Grundschutzkompendiums zur technischen Absicherung von Produktionsanlagen

Die Absicherung von Automatisierungstechnik in komplexen Produktionsumgebungen ist keine leichte Aufgabe. Mit einer Differenzierung auf Basis von Kommunikationsebenen kann diese Aufgabe allerdings schrittweise angegangen werden und eine wirtschaftliche und praktikable Steigerung des Sicherheitsniveaus ist einfacher und schneller möglich.